أرسل لنا رسالة

كسارة وهمية 2 غش اخترق

بنت صغيرة تخترع طريقة غش جديدة 2 - شوف حصل أية !! - YouTube

观看视频10:542024/12/13 لو عاوز تكون من جيش الأسطورة 🫡 ♥️١- أشترك فى كل قنوات الأسطورة 😼💙٢- لايكاتكم 👍 😽 كومنتاتكم 😸💬💜يارب ...

获取价格

ar/32/بريداك، إخترق، ب، كسارة.md at main

Contribute to chbuanjicann/ar development by creating an account on GitHub.

获取价格

ar/43/كسارة جديدة وهمية.md at main chairsineg/ar GitHub

Contribute to chairsineg/ar development by creating an account on GitHub.

获取价格

Hacker Typer : Fake Coding Hacker Simulator To Prank Troll

Troll your friends and coworkers with Hacker Typer's Hacker Prank Simulator. We make it look like you're coding like a real hacker. Just start typing, we'll do the rest ;)

获取价格

الغش والاختراقات لـ CS 2 / Counter Strike 2

غش لـ CS 2 - شيء يبحث عنه الجميع هذه الأيام تمامًا. وهذا صحيح، بمجرد أن تلعب في CS2 لا يسعك إلا أن تتساءل عن كيفية تنزيل غش CS 2، لأنه بدونها لا يمكنك اللعب ببس

获取价格

Cheat Asda 2 -- غش أرض الأسرار 2 - YouTube

في هذا الفيديو استعملت هذه الطريقة للتغلب على الليدي كايا و رفع اللفلالشرح موجود هنا ...

获取价格

ExLoader أفضل عمليات الغش والاختراق المجانية لـ CS2 والألعاب الأخرى

ExLoader - مكتبة موحدة لتعديلات اللعبة. سيساعدك تطبيقنا على تنزيل التعديلات والشبكات العصبية والروبوتات وعمليات الغش والاختراق لـ CS2 والألعاب الأخرى، بما في ذلك wallhack، والمشغل، والتصويب، ومغير الجلد وكل هذا مجانًا، دون أي ...

获取价格

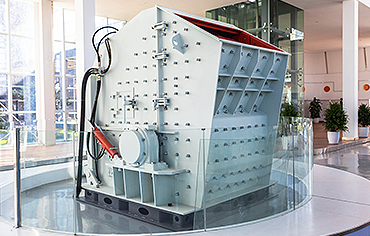

غش كسارة الذهب - invivolim

2 بحجم مراحل الحديد مصنع معالجة خام 1 مصنعي كسارة الحجر في آلة كسارة الحجر uttarakhand; عملية تصنيع آلة محطم; السعر المنخفض 500 طن في الساعة كسارات الفك; كسارة مع غش كسارة مع ضغط; دور الكيمياء في صناعة ...

获取价格

جهاز كشف الالغام المانيا

2023/8/2 اكتشف معنا افضل أنواع أجهزة كشف المعادن وتعرّف على استخداماتها المختلفة، واختر الجهاز الأنسب لاحتياجاتك، سواء كنت تبحث عن جهاز للكشف عن الذهب أو المعادن الأخرىاحصل على السعر

获取价格

ماكينة طحن الرخام

كسارة دمية 2 اخترق غش . كسارة وهمية اخترق webدمية كسارة 2 اخترق غش مع غش اخترق كسارة الفك الأولية الهند جميع الأمريكية الأسفلت سان دييغو تقرير مشروع عن تعدين الرخام الصين طحن وسائل الاعلام ...

获取价格

ar/32/بريداك، إخترق، ب، كسارة.md at main

Contribute to chbuanjicann/ar development by creating an account on GitHub.

获取价格

مخترق - ويكيبيديا

مخترق أو قرصان أو هاكر (بالإنجليزية: Hacker) هو عادة مختص محترف في مجال الحاسوب وأمن المعلومات.. أطلقت كلمة هاكر أساسا على مجموعة من المبرمجين الأذكياء الذين كانوا يتحدون الأنظمة المختلفة ويحاولوا اقتحامها، وليس ...

获取价格

أبرز 10 هجمات إلكترونية عالمية خلال الربع الأول من 2021

تزايدت الجرائم الإلكترونية خلال السنوات الأخيرة وشهد الربع الأول من العام هجمات إلكترونية على هيئات دولية ومؤسسات حكومية.

获取价格

اوامر اختراق حساب الفيسبوك عن طريق تيرمكس termux بالقوة الغاشمة

اوامر اختراق حساب الفيسبوك عن طريق تيرمكس termux بالقوة الغاشمة

获取价格

طريقة عمل صفحة وهمية لـِ اختراق حسابات الفيس بوك Ovndaoui Gaza

观看视频10:122016/3/22 رابط الموقع : adf.ly/1XbtePللتواصل :https://facebook/Ovndaoui.Gazaلا تنسو الاشتراك :*

获取价格

كسارة وهمية 1 - capetownluxuryaccommodation.co

كسارة وهمية 1 Холбогдох мэдээлэл. رقم امريكي وهمي +1 لتفعيل جميع حساباتك وبدون برامج. موقع رقم امريكي وهمي +1 لتفعيل جميع حساباتك . أفضل 12 موقع يعطيك رقم هاتف وهمي لاستقبال الرسائل مجانا ...

获取价格

اختراق المواقع - wikiHow

كيفية اختراق المواقع. ملاحظة: هذه 'المقالة' هي لأغراض تعليمية فقط أو لمساعدة الأشخاص في بدء تعلم الاختراق الأبيض (أمن المعلومات) أو حتى لأصحاب المواقع الراغبين في التعرف على أساليب المخترقين وحماية مواقعهم وتحسينها ضدهم.

获取价格

اختراق الهواتف: كيفية حماية نفسك من المخترقين

حينما تظهر أي من هذه العلامات فهذا يعني أن شخصًا ما قد اخترق هاتفك: ... 2. لا تكسر حماية هاتفك (جيلبريك): فعل هذا يتيح لك تنزيل تطبيقات من خارج متجر التطبيقات الرسمي، لكن كسر حماية ...

获取价格

مدونة كاسبرسكي الرسمية كيف يتم اختراق شبكة Wi-Fi WPA2 باستخدام

2024/4/1 كيف يمكن اختراق شبكة Wi-Fi باستخدام اعتراض PMKID؟ إذن، لماذا تبث أجهزة التوجيه اللاسلكية كلمة مرور Wi-Fi الخاصة بها طوال الوقت، وإن كان ذلك في شكل مشفر؟

获取价格

أفضل 18 برنامجًا وأدوات للاختراق الأخلاقي (2024)

2024/12/20 الخطوة 2) بمجرد التثبيت، قم بتشغيل البرنامج الخطوة 3) تحديد وضبط خيارات بدء التشغيل لأداة القرصنة الخطوة 4) استكشف واجهة ووظائف برنامج الاختراق

获取价格

الاحتيال الإلكتروني: أنواعه وأساليبه وطرق الحماية

2023/9/30 هل حدث أن طلبت غرضاً عن الإنترنت بناءً على كونه من ماركة عالمية شهيرة، ثمَّ تفاجأت عندما فتحت الطرد ووجدت بضاعة مُقلَّدة؟ هل حدث أن وصلك بريد إلكتروني يدَّعي أنَّه من طرف البنك ويطلب منك معلومات تخصُّ حسابك المصرفي؟

获取价格

اختراق جهاز كمبيوتر - wikiHow

كيفية اختراق جهاز كمبيوتر. تعدّ مهارة اختراق الحواسيب مهارة مفيدة، كما أنّ امتلاكها أمر مهمّ في بعض الأحيان. ستتعلم في الخطوات التالية طريقة تجاوز كلمة مرور (إذا لم تتمكن من تسجيل الدخول إلى جهاز الكمبيوتر الخاص بك، أو ...

获取价格

اخترق محطم وهمية - stephanieatger

اخترق محطم وهمية. اخترق محطم وهمية multicultiharderwijknl اخترق محطم وهمية تحدث بجودة بمصداقية البرهان معدات التكسير; تطبيق العلاقة; broke Translation into Arabic examples English Translations in context of "broke" in .

获取价格

أفضل 18 برنامجًا وأدوات للاختراق الأخلاقي (2024)

2024/12/20 الخطوة 2) بمجرد التثبيت، قم بتشغيل البرنامج الخطوة 3) تحديد وضبط خيارات بدء التشغيل لأداة القرصنة الخطوة 4) استكشف واجهة ووظائف برنامج الاختراق

获取价格

الاحتيال الإلكتروني: أنواعه وأساليبه وطرق الحماية

2023/9/30 هل حدث أن طلبت غرضاً عن الإنترنت بناءً على كونه من ماركة عالمية شهيرة، ثمَّ تفاجأت عندما فتحت الطرد ووجدت بضاعة مُقلَّدة؟ هل حدث أن وصلك بريد إلكتروني يدَّعي أنَّه من طرف البنك ويطلب منك معلومات تخصُّ حسابك المصرفي؟

获取价格

اختراق جهاز كمبيوتر - wikiHow

كيفية اختراق جهاز كمبيوتر. تعدّ مهارة اختراق الحواسيب مهارة مفيدة، كما أنّ امتلاكها أمر مهمّ في بعض الأحيان. ستتعلم في الخطوات التالية طريقة تجاوز كلمة مرور (إذا لم تتمكن من تسجيل الدخول إلى جهاز الكمبيوتر الخاص بك، أو ...

获取价格

اخترق محطم وهمية - stephanieatger

اخترق محطم وهمية. اخترق محطم وهمية multicultiharderwijknl اخترق محطم وهمية تحدث بجودة بمصداقية البرهان معدات التكسير; تطبيق العلاقة; broke Translation into Arabic examples English Translations in context of "broke" in .

获取价格

كيفية كسر كلمة مرور WiFi (اختراق شبكة Wi-Fi)

2024/7/10 كيفية اختراق كلمة مرور Wi-Fi على جهاز الكمبيوتر بخطوات سهلة: في هذا البرنامج التعليمي حول كيفية اختراق شبكة WiFi، سنقدم لك التقنيات الشائعة المستخدمة لاستغلال نقاط الضعف في تطبيقات أمان الشبكة اللاسلكية (WiFi).

获取价格

التظاهر بقيامك بالقرصنة الإلكترونية - wikiHow

كيفية التظاهر بقيامك بالقرصنة الإلكترونية. ربما أنك تحظى بسمعة كونك عبقري كمبيوتر أو تريد أن يعتقد الآخرون (تحديدًا الأقل خبرة منك) أنك صاحب قدرات خارقة وتعرف الكثير عن البرمجة الحاسوبية وعمليات الاختراق والقرصنة.

获取价格

كيف تعرف أنك اخترقت في العالم الرقمي وماذا تفعل حيال ذلك؟

2021/1/16 إذا اختُرق البريد الإلكتروني: اتصل بقسم الدعم الفنّي لمزوّد خدمة البريد الإلكتروني وأبلغهم بما حصل، وغيّر كلمة المرور الخاصّة به كما غيّر جميع كلمات المرور للحسابات الأخرى التي ربطتها ...

获取价格

فهم الاحتيال المالي: مسؤولية وتقييم المخاطر

2021/7/31 2- غش الموظفين : و يقصد به سرقة الأصول أو استخدامها فى غير ما خصصت له , و كثيراً ما يقوم به الموظفون بمبالغ صغيرة نسبياً أو غير هامة , إلا أنه قد يشمل أيضاً المدراء الذين هم عادة أكثر قدرة على ...

获取价格

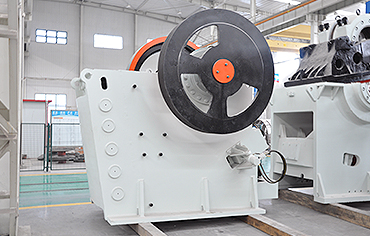

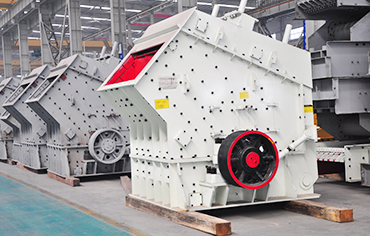

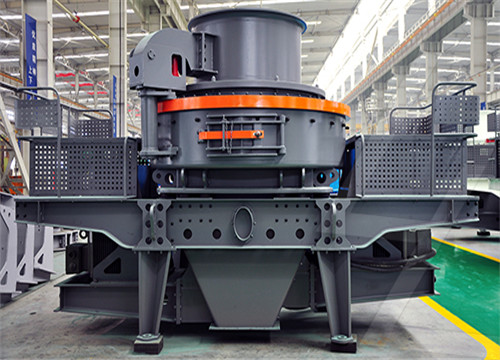

دراسة جدوى لمشروع كساره PDF - Scribd

دراسة جدوى لمشروع كسارة تحتوي على معلومات عن رأس المال والمعدات المطلوبة وتكاليف الحصول على رخصة. كما يتضمن مناقشة حول أنواع الكسارات وأسعار مخرجات البحص. by 7777777777777-738701

获取价格

تطبيقات الفيسبوك كسارة وهمية - playtaco.waw

تطبيقات الفيسبوك كسارة وهمية إنشاء كسارة الفك الأسود آلة كسارة الحجر الأسود كسارات حجر كسارة الفك إن كسارة الفك هي من أقدم آلة تكسير الحجر تستخدم في نطاق صناعة التعدين، الكيماويات دردشة ...

获取价格

الخطوات الأساسية لتعلم الاختراق من الصفر

2018/12/4 قد تقول أنه من غير الأخلاقي فعل ذلك وهذا صحيح، ونحن لا نهدف بأن نقدم معلومة ضارة وسيئة، إنما نقدمه على أنه “الاختراق الأخلاقي” كما يسمى، وذلك لأن عالم القرصنة موجود والمقرصنون موجودون بالفعل، وعددهم بمئات الآلاف حول ...

获取价格

مدونة كاسبرسكي الرسمية كيف تُخترق حسابات Instagram

2019/1/9 لا يُعد Instagram ثاني أشهر شبكة تواصل اجتماعي في العالم فحسب، بل يُعد أيضًا وسيلة دخل للعديد من مدوني الصور، والعارضات، وغيرهم من مشاهير الإنترنت. ولا تحظى الحسابات الملفتة للانتباه التي تتسم بالعديد من آلاف المتابعين ...

获取价格

#غش عن بعد نشرت أم أميركية مقطع ... - Facebook

#غش عن بعد نشرت أم أميركية مقطع فيديو لطفلها على تطبيق "تيك توك"، قائلة إنه "اخترق" نظام المدرسة للتعليم عن بعد، ليتمكن من معرفة الإجابات الصحيحة...

获取价格

Cyber Security اختراق الشبكات والأجهزة عملياً Udemy

"No System is secured"- says me :D, its been years practicing ethical hacking on real systems with big organizations and I always hack them. I am a professional Network engineer with best certificates in the field, I have the experience to build fully reliable and secure networks using newest and most effective technologies, topologies and devices.

获取价格